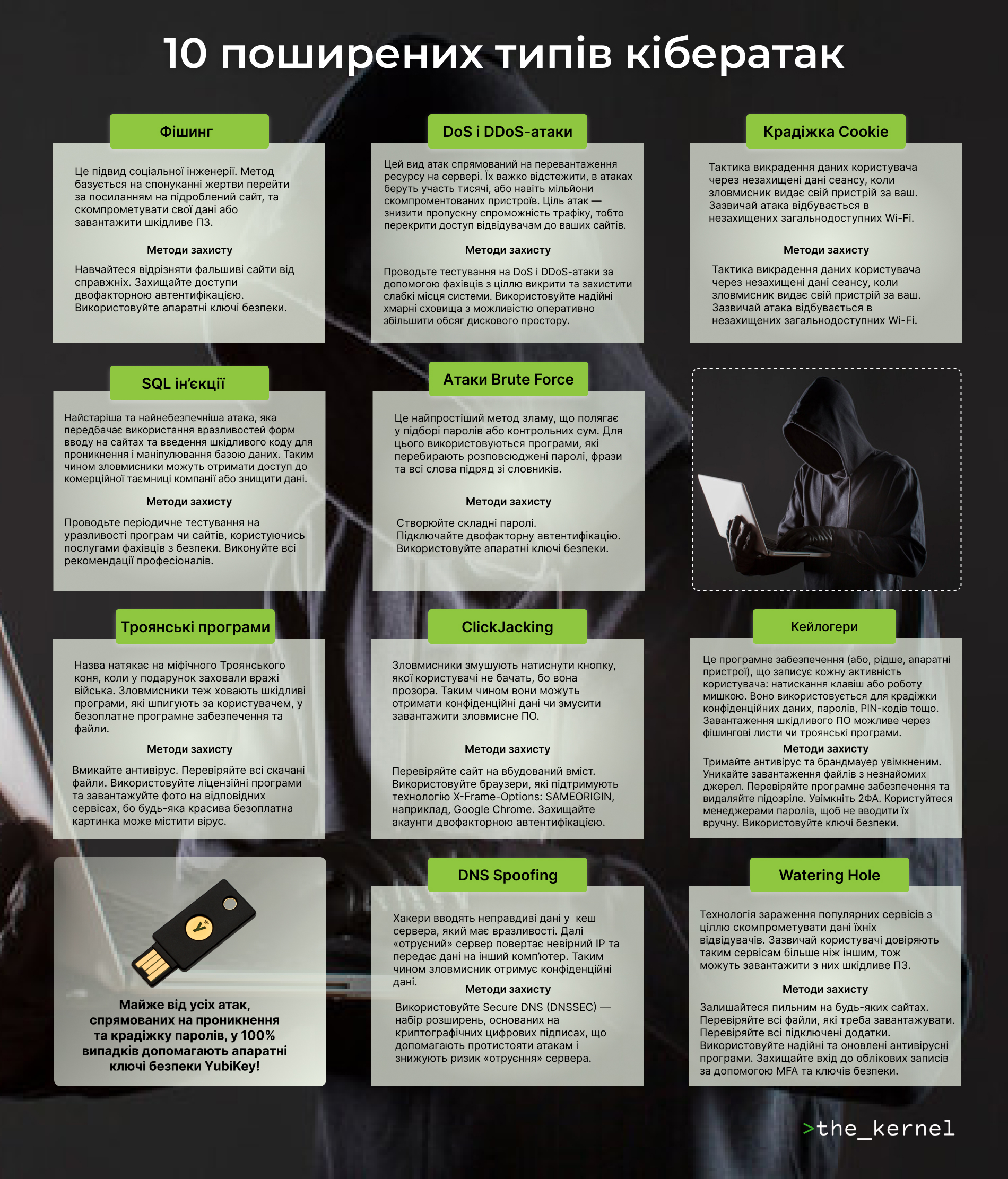

10 поширених типів кібератак

Підбірка поширених типів кібератак та методів захисту в зручному форматі: таблиці та інфографіці. Збережіть інформацію у закладки та використовуйте на практиці.

| Вид атаки | Принцип дії | Методи захисту |

| Фішинг | Це підвид соціальної інженерії. Метод базується на спонуканні жертви перейти за посиланням на підроблений сайт, та скомпрометувати свої дані або завантажити шкідливе ПЗ. |

Навчайтеся відрізняти фальшиві сайти від справжніх. Захищайте доступи двофакторною автентифікацією. Використовуйте апаратні ключі безпеки. |

| DoS і DDoS-атаки | Цей вид атак спрямований на перевантаження ресурсу на сервері. Їх важко відстежити, в атаках беруть участь тисячі, або навіть мільйони скомпроментованих пристроїв. Ціль атак — знизити пропускну спроможність трафіку, тобто перекрити доступ відвідувачам до ваших сайтів. | Проводьте тестування на DoS і DDoS-атаки за допомогою фахівців з ціллю викрити та захистити слабкі місця системи. Використовуйте надійні хмарні сховища з можливістю оперативно збільшити обсяг дискового простору. |

| Крадіжка Cookie | Тактика викрадення даних користувача через незахищені дані сеансу, коли зловмисник видає свій пристрій за ваш. Зазвичай атака відбувається в незахищених загальнодоступних Wi-Fi. | Намагайтеся не користуватися інтернетом в загальнодоступних пунктах Wi-Fi. Замість цього підключайте мобільний інтернет, або використовуйте VPN чи Tor-браузер. |

| SQL ін’єкції | Найстаріша та найнебезпечніша атака, яка передбачає використання вразливостей форм вводу на сайтах та введення шкідливого коду для проникнення і маніпулювання базою даних. Таким чином зловмисники можуть отримати доступ до комерційної таємниці компанії або знищити дані. | Проводьте періодичне тестування на уразливості програм чи сайтів, користуючись послугами фахівців з безпеки. Виконуйте всі рекомендації професіоналів. |

| Атаки Brute Force | Це найпростіший метод зламу, що полягає у підборі паролів або контрольних сум. Для цього використовуються програми, які перебирають розповсюджені паролі, фрази та всі слова підряд зі словників. |

Створюйте складні паролі. Підключайте двофакторну автентифікацію. Використовуйте апаратні ключі безпеки. |

| Троянські програми | Назва натякає на міфічного Троянського коня, коли у подарунок заховали вражі війська. Зловмисники теж ховають шкідливі програми, які шпигують за користувачем, у безоплатне програмне забезпечення та файли. | Вмикайте антивірус. Перевіряйте всі скачані файли. Використовуйте ліцензійні програми та завантажуйте фото на відповідних сервісах, бо будь-яка красива безоплатна картинка може містити вірус. |

| ClickJacking | Зловмисники змушують натиснути кнопку, якої користувачі не бачать, бо вона прозора. Таким чином вони можуть отримати конфіденційні дані чи змусити завантажити зловмисне ПО. |

Перевіряйте сайт на вбудований вміст. Використовуйте браузери, які підтримують технологію X-Frame-Options: SAMEORIGIN, наприклад, Google Chrome. Захищайте акаунти двофакторною автентифікацією. |

| DNS Spoofing | Хакери вводять неправдиві дані у кеш сервера, який має вразливості. Далі «отруєний» сервер повертає невірний IP та передає дані на інший комп’ютер. Таким чином зловмисник отримує конфіденційні дані. | Використовуйте Secure DNS (DNSSEC) — набір розширень, основаних на криптографічних цифрових підписах, що допомагають протистояти атакам і знижують ризик «отруєння» сервера. |

| Кейлогери | Це програмне забезпечення (або, рідше, апаратні пристрої), що записує кожну активність користувача: натискання клавіш або роботу мишкою. Воно використовується для крадіжки конфіденційних даних, паролів, PIN-кодів тощо. Завантаження шкідливого ПО можливе через фішингові листи чи троянські програми. |

Тримайте антивірус та брандмауер увімкненим. Уникайте завантаження файлів з незнайомих джерел. Перевіряйте програмне забезпечення та видаляйте підозріле. Увімкніть двофакторну автентифікацію. Користуйтеся менеджерами паролів, щоб не вводити їх вручну. Використовуйте ключі безпеки. |

| Watering Hole | Технологія зараження популярних сервісів з ціллю скомпрометувати дані їхніх відвідувачів. Зазвичай користувачі довіряють таким сервісам більше ніж іншим, тож можуть завантажити з них шкідливе ПЗ. |

Залишайтеся пильним на будь-яких сайтах. Перевіряйте всі файли, які треба завантажувати. Перевіряйте всі підключені додатки. Використовуйте надійні та оновлені антивірусні програми. Захищайте вхід до облікових записів за допомогою MFA та ключів безпеки. |

Потрібні послуги з тестування на вразливості?

Зв’яжіться з нашими менеджерами за телефоном +38 (044) 35 81 888, або тисніть на кнопку, щоб надіслати заявку поштою.